Učinkovita obramba pred kibernetskim kriminalom

Preventivno naravnani varnostni ukrepi v obliki organizacijskih in tehničnih kontrol nosijo dobršno breme obrambnih strategij podjetij in posameznikov v boju proti kibernetskemu kriminalu. Ne pa tudi zadostnega. Vse višje zmogljivosti, spretnost in organiziranost hekerskih skupin namreč spodbujajo pristojne službe, varnostne inženirje in nenazadnje vodstva organizacij k spremembam dojemanja ter preobrazbi tradicionalnih pristopov zaščite, utrjevanja in preverjanja varnostne učinkovitosti informacijskih sistemov. Omejimo se na tem mestu le na tri (3) korenite spremembe v paradigmah snovanja varnih informacijskih sistemov, ki površino kibernetskih groženj omejijo na sprejemljivo raven.

Preventivno naravnani varnostni ukrepi v obliki organizacijskih in tehničnih kontrol nosijo dobršno breme obrambnih strategij podjetij in posameznikov v boju proti kibernetskemu kriminalu. Ne pa tudi zadostnega. Vse višje zmogljivosti, spretnost in organiziranost hekerskih skupin namreč spodbujajo pristojne službe, varnostne inženirje in nenazadnje vodstva organizacij k spremembam dojemanja ter preobrazbi tradicionalnih pristopov zaščite, utrjevanja in preverjanja varnostne učinkovitosti informacijskih sistemov. Omejimo se na tem mestu le na tri (3) korenite spremembe v paradigmah snovanja varnih informacijskih sistemov, ki površino kibernetskih groženj omejijo na sprejemljivo raven.

(1) Komplementarnost varnostnih rešitev: Organizacije z najvišjim nivojem zavedanja o kibernetskih grožnjah stremijo k večslojni umestitvi varnostnih rešitev, ki se medsebojno dopolnjujejo ter v elementih obrambe in zaznave varnostnih odstopanj celo sodelujejo. Proizvajalci klasičnih varnostnih rešitev, kot je protivirusna zaščita, praviloma svojih proizvodov (več niti) ne oglašujejo s pridihom 100-% učinkovitosti, temveč ob boku ostalih plasti zagotavljanja informacijske varnosti. Te so pogosto barvito in heterogeno (angl. multivendor policy) umeščene v informacijske sisteme organizacij v obliki varnostnih prehodov, zaščite pred odtekanjem podatkov na nivojih omrežja in končne točke ter v obliki namenskih varnostnih rešitev naslednje generacije.

Preplet omenjenih rešitev lahko organizacijam z ustrezno podporo upravljanju in rednemu utrjevanju varnostnih kontrol bistveno pripomore k obvladovanju kibernetskih groženj. Če se v povedanem prepoznate, naj vam to ne zamegli presoje ali ustvari lažnega občutka varnosti. Zato nik(d)ar ne zanemarite pomembnosti neodvisnega preverjanja skladnosti v obliki rednih varnostnih preverjanj in nadzorovanih vdornih testov, ki postavljajo na preizkušnjo vsako, še tako napredno varnostno rešitev.

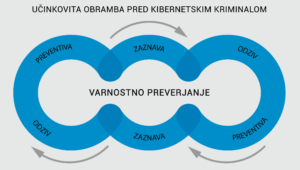

(2) Povečanje zmogljivosti zaznave in odziva: Konvencionalni pristopi tujih in domačih organizacij v procesih obvladovanja kibernetskih tveganj temeljijo pretežno na preventivni zaščiti perimetra in končnih sistemov (delovne postaje in strežniki). Na drugi strani se le malo pozornosti namenja – preventivi enakovrednima – komponentama kibernetske obrambe, to sta zaznava varnostnih odstopanj (angl. detection) in ustrezno odzivanje nanje (angl. incident response). Šele nedavni odmevnejši varnostni incidenti doma in po svetu so botrovali k transformaciji obrambnih strategij – tudi slovenskih podjetij – v smeri povečanja zmogljivosti zaznave in odziva oz. neprekinjenega izvajanja varnostnih operacij.

Ko (in ne če) preventiva zataji in posledično ne ustavi motiviranega napadalca pri doseganju končnega cilja, ima tako organizacija še možnost grožnjo proaktivno zaznati in pravočasno omejiti. Navedeno drži, vendar le ob izpolnjenih predpogojih. Enako kot preventivni tehnični ukrepi sta lahko namreč tudi komponenti zaznave in odziva podvrženi proceduralnim, tehnološkim ali človeškim napakam v njunem izvajanju. Zato je nadvse pomembno, da so tudi vzpostavljene zmogljivosti zaznave, odziva ter priglasitve varnostnih incidentov neodvisno preverjene in predmet rednih optimizacij.

(3) Preverjanje učinkovitosti kibernetske obrambe: Razširjeni spekter vrednotenja učinkovitosti kibernetske obrambe vključuje – poleg preverjanja preventivnih zmogljivosti sistemov – tudi sistematično preverjanje sposobnosti zaznave in odzivanja na najbolj pogoste hekerskih taktike, tehnike in procedure (angl. Tactics, Techniques and Procedures – TTP). Ugotovitve razširjenega preverjanja varnostnih operacij neposredno odražajo pripravljenost organizacije na najbolj sofisticirane kibernetske napade in utečenost internih (ali najetih) procesov odzivanja na varnostne incidente. Organizacije z vzpostavljenimi temeljnimi stebri kibernetske obrambe (PREVENTIVA – ZAZNAVA – ODZIV) lahko tako že danes neodvisno preverijo zrelost celovitega izvajanja varnostnih operacij, najsi le-te zagotavljajo z lastnimi viri ali po modelu najema pri zunanjemu ponudniku varnostno-operativnega centra (SOC).

SIQ Ljubljana s svojim kompetenčnim centrom znanja s področja kibernetske varnosti in največjo lastno ekipo izkušenih strokovnjakov v regiji izvaja celovit nabor varnostnih pregledov. Izvajamo standardne varnostne preglede (avtomatiziran pregled ranljivosti, zunanji in notranji varnostni pregledi) in specializirane preglede glede na potrebe naročnika, kot so preizkus zmogljivosti SOC varnostno-operativnega centra, pregled skladnosti s PCI DSS – ASV in QSA, varnostni pregled aplikacij, pregled mobilnih naprav, pregled igralniških sistemov, pregled izvorne kode, pregled sistemov SCADA, socialni inženiring, revizijski pregled informacijskega sistema, ISO/IEC 27001, ISO/IEC 20000, ISO 22301, revizijski pregled skladnosti z GDPR ter povezljivih naprav IoT po standardu IEC 62443.

Mag. Matevž Mesojednik, specialist za informacijsko varnost, SIQ Ljubljana